Welke soorten CERT’s kennen we?

Vorige week schreven we in onze blog over wat een CERT of Information Security Incident Management Capability is. Deze week lichten we de verschillende type CERT’s toe en hoe zij samenwerken.

Welke soorten CERT’s zijn er zoal ?

Deze vraag is het beste te beantwoorden door de meest gebruikelijke soorten CERT’s kort aan te geven.

- Organisatie/bedrijf intern gerichte CERT: zulke CERT’s dienen de beveiliging van de eigen interne organisatie – of dat nu om een bank gaat, een ministerie, een universiteit, een raffinaderij, een ziekenhuis of een hotelketen; het hoeft niet altijd “CERT” te heten of goed georganiseerd zijn om toch al de facto “CERT” te zijn: immers is deze functie te allen tijde van belang en wordt ook altijd wel op de een of andere manier ingevuld;

- NREN CERT: NREN staat voor National Research and Educational Networks, die universiteiten en scholen met elkaar verbinden: een NREN CERT treedt coördinerend op voor de CERT activiteiten van de “klanten”. SURF heeft haar eigen NREN CERT, namelijk SURFcert (https://www.surf.nl/diensten-en-producten/surfcert/index.html);

- Overheid CERT: treedt coördinerend op voor de CERT activiteiten van ministeries en andere gouvernementele organisaties;

- Militaire CERT: treedt coördinerend op voor de CERT activiteiten van de militaire organisaties. DefCERT voor onze eigen defensie. (http://www.defensie.nl/onderwerpen/cyber-security/inhoud/defcert);

- Nationale CERT: treedt coördinerend op voor een heel land: in de praktijk zal een sterke nadruk liggen op signalering, advisering en stimulering – plus de bescherming van kritieke informatie infrastructuur. In Nederland is dat het Nationaal Cyber Security Centrum (https://www.ncsc.nl);

- CERT voor klanten: bijvoorbeeld de CERT functie die een Internet of mobiele provider voor zijn klanten heeft – of een commerciële CERT functie die verkocht wordt aan betalende klanten. Een derde voorbeeld betreft zogenaamde “vendor CERT’s” die zorgen voor de veiligheid van software producten van IT-vendors;

- Branch of Sectorale CERT: treedt coördinerend op voor een sector of branche. In de praktijk ligt de nadruk op signalering, advisering en stimulering, specifiek gericht op de sector waarvoor zij werkt. Bijvoorbeeld de Informatie Beveiligings Dienst van de gemeenten (https://www.ibdgemeenten.nl);

- Product Security CERT: dit is de vreemde eend in de bijt, maar een essentiële schakel! Deze teams onderzoeken kwetsbaarheden in de eigen producten en dragen zorg voor “patches”, die separaat worden uitgebracht of geïntegreerd in de volgende release van de software of het operating system. Denk aan vendors als Microsoft, Adobe, Apple, IBM, Siemens, Cisco, Volkswagen, enz.

Hoe werken al die CERT’s samen ?

De CERT’s werken op vele niveau’s samen. Van globale samenwerking tot en met samenwerking binnen een logische eenheid. Hieronder vatten we de belangrijkste samenwerkingsverbanden kort samen.

- Binnen logische eenheden: een Overheid CERT binnen de Overheid, een NREN CERT binnen een research/scholen netwerk, enzovoorts;

- Binnen landen: een Nationale CERT met name, maar ook een Overheid CERT of soms zelfs een NREN CERT als voorloper, kan binnen een land coördinerend/adviserend optreden;

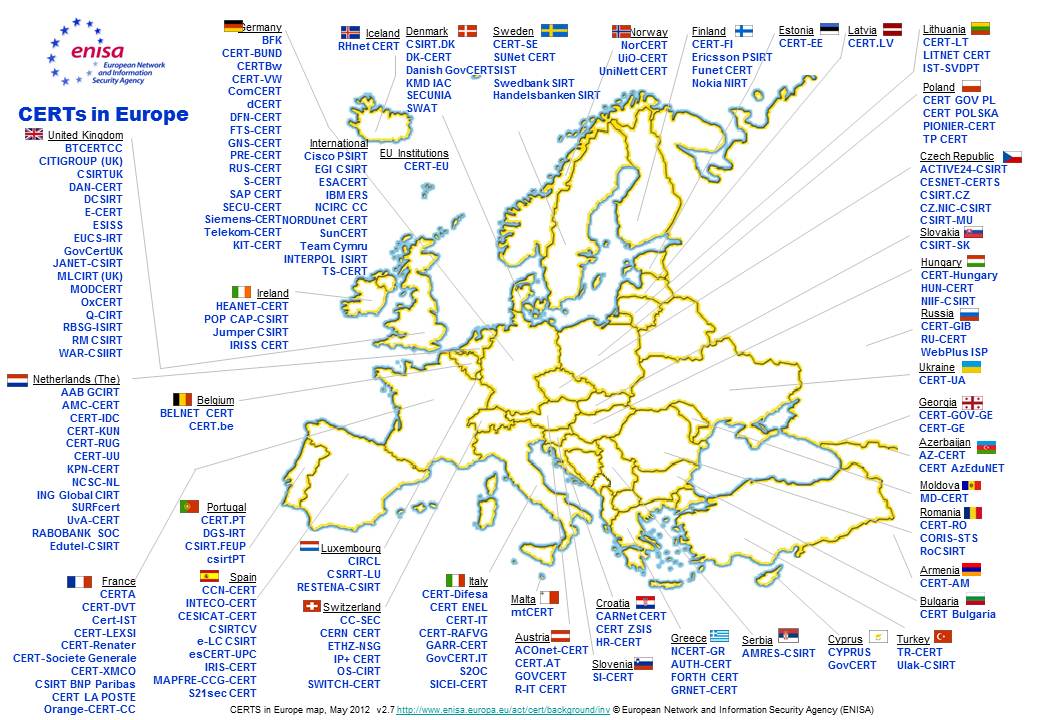

- Tussen landen: Overheid en Nationale CERT’s hebben onderling veelal bijzondere banden. Een goed voorbeeld is de samenwerking tussen een aantal overheids CERT’s in Europa, de European Government CERTs (http://www.egc-group.org/index.html);

- Binnen sectoren: bijvoorbeeld binnen de financiële sector, binnen landen zoals in Nederland, maar ook via de FS/ISAC (een ISAC is een “Information Sharing and Analysis Center” op security gebied); maar ook tussen IT-vendors: opmerkelijk in al deze gevallen, maar zeer gebruikelijk is dat concurrenten elkaar helpen als het om security incidenten gaat;

- Binnen regio’s: In Europa wordt in TF-CSIRT samengewerkt; In de Asia-Pacific regio idem in APCERT; Afrika kent AfricaCERT; wereldwijd wordt FIRST, het Forum of Incident Response and Security Teams, door CERT’s als platform gebruikt om elkaar te ontmoeten.

Deze samenwerking tussen CERT’s is noodzakelijk om kennis en ervaringen te delen, maar ook om snel gezamenlijk incidenten op te kunnen lossen. Het informeren over een incident dat speelt bij een organisatie, kan voorkomen dat bij een andere organisatie hetzelfde incident optreedt.

In Nederland heeft het Nationaal Cyber Security Centrum van het ministerie van Veiligheid & Justitie een uniek samenwerkingsverband opgericht. Ze hebben dit het Nationaal Respons Netwerk genoemd. Dit netwerk van Incident Respons Teams deelt kennis en expertise en staat voor elkaar klaar in geval van incidenten.

https://www.ncsc.nl/dienstverlening/response-op-dreigingen-en-incidenten/het-nationaal-respons-netwerk.html